К 2026 году вредоносное ПО с поддержкой искусственного интеллекта перестало быть «просто вирусом». Если раньше зловред представлял собой статичный код, который можно было обнаружить по сигнатуре, то теперь речь идет об адаптивных, самообучающихся системах. Они тестируют защиту, меняют поведение на лету и обходят устаревшие инструменты безопасности.

Более того, злоумышленнику сегодня уже не обязательно быть техническим гением. Достаточно оформить подписку на автоматизированную платформу для атак — и в его распоряжении окажутся ИИ-фишинг, перебор учетных данных, интеллектуальное сканирование уязвимостей. Масштаб и изощренность угроз выросли в разы.

Но и защитники не стоят на месте. Компании активно внедряют системы обнаружения аномалий в реальном времени, поведенческий анализ и автоматическое реагирование. А вот для частных пользователей и удаленных сотрудников главный вывод прост: одного антивируса недостаточно. Защита должна быть многоуровневой и строиться с расчетом на то, что атака рано или поздно произойдет.

Как работает атака: ставка на личность

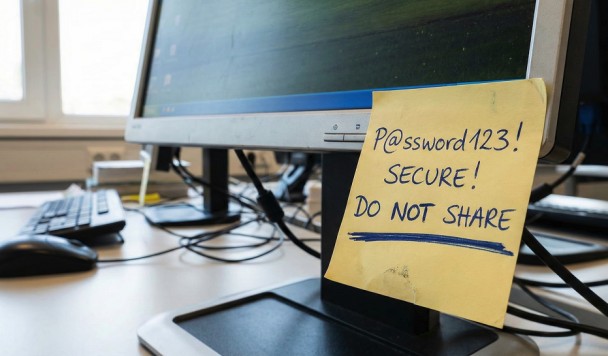

Современные AI-атаки в первую очередь нацелены на идентификацию пользователя. Машинное обучение помогает подбирать слабые пароли, автоматизировать попытки входа и анализировать поведенческие шаблоны.

Что такое защита идентификации в новых условиях? Прежде всего — многофакторная аутентификация (MFA). Особенно эффективны устойчивые к фишингу методы, такие как passkeys. Если такие механизмы включены для почты, банковских сервисов, облачных хранилищ и рабочих аккаунтов, ценность украденного пароля резко падает.

Не менее важен и принцип нулевого доверия (zero trust). Даже домашняя сеть — не гарант безопасности. Любое устройство, любое подключение, любая попытка входа должны рассматриваться как потенциально небезопасные.

Практические шаги просты:

- использовать надежный менеджер паролей;

- создавать уникальные учетные данные для каждого сервиса;

- ограничивать права доступа в общих аккаунтах.

Один скомпрометированный пароль не должен открывать весь ваш цифровой мир.

«Умные» вирусы против «умной» защиты

ИИ-вредоносное ПО умеет маскироваться под легитимные процессы и динамически изменять код. Классический антивирус, работающий по сигнатурам, часто оказывается бессилен.

На смену ему приходят продвинутые системы защиты конечных точек — EDR и XDR. Они анализируют поведение, а не только известные шаблоны угроз. Это уже не просто фильтр, а полноценный сенсор, который отслеживает подозрительную активность на устройстве.

Однако даже самая современная система не поможет, если игнорировать обновления. Автоматическое обновление операционной системы, браузеров и приложений — обязательное условие. AI-сканеры злоумышленников находят и эксплуатируют не закрытые уязвимости буквально за часы.

Дополнительные меры:

- удаление неиспользуемого ПО;

- ограничение прав администратора;

- полное шифрование диска.

Даже если устройство украдено или взломано, извлечь данные будет значительно сложнее.

Сегментация и шифрование: ломаем логику атаки

ИИ-шифровальщики нового поколения способны автоматически определять наиболее ценные файлы — от рабочих документов до баз данных. Чем сильнее взаимосвязана среда, тем проще им действовать.

Вот почему сегментация сети становится ключевым принципом. Дома это может означать разделение рабочих компьютеров, устройств «умного дома» и гостевой сети Wi-Fi. Конфиденциальные файлы стоит хранить в зашифрованных контейнерах или на отдельных учетных записях.

Регулярные резервные копии — еще один фундаментальный элемент. Причем желательно вести версионирование и иметь хотя бы одну офлайн- или неизменяемую (immutable) копию. Если вредонос повредит основную систему и облачное хранилище, именно резерв спасет ситуацию.

Шифрование данных «на покое» и при передаче по современным стандартам предотвращает мгновенную утечку информации даже в случае взлома.

Фишинг с ИИ: почему письма стали такими убедительными?

ИИ-сгенерированные фишинговые сообщения сегодня выглядят пугающе правдоподобно. Безупречная грамматика, точные детали, даже deepfake-аудио или видео, созданные на основе открытых данных, — отличить подделку становится сложнее.

Да, фильтры стали умнее. Но решающую роль играет привычка проверять. Любой неожиданный запрос — пароль, одноразовый код, конфиденциальный файл — должен вызывать сомнение.

Полезное правило — «пауза и проверка». Прежде чем кликнуть или отправить данные, стоит остановиться и подтвердить запрос через альтернативный канал связи. В эпоху дешевых и массовых цифровых подделок скепсис становится нормой.

AI-инструменты — тоже часть поверхности атаки

Ассистенты на базе искусственного интеллекта, расширения браузера и платформы автоматизации уже стали повседневными инструментами. Но вместе с удобством они приносят новые риски.

Многие сервисы обрабатывают и хранят пользовательские данные. Передача конфиденциальной информации без одобрения или без понимания политики конфиденциальности может обернуться утечкой.

Особое внимание стоит уделять функциям автоматизации: если сервис может отправлять письма, работать с облачными дисками или выполнять действия от вашего имени, его необходимо контролировать. Скомпрометированный API-ключ или токен сессии способен дать злоумышленнику масштабный доступ.

Регулярная проверка журналов активности, удаление неиспользуемых интеграций и периодическая смена ключей доступа помогают снизить долгосрочные риски.

Главное — изменить мышление

Защита от AI-малвари в 2026 году — это не попытка достичь абсолютной безопасности. Такой цели не существует. Гораздо важнее сделать атаку сложной, дорогой и малопривлекательной.

Укрепляя контроль идентификации, устройства, сети и работу с ИИ-сервисами одновременно, мы создаем несколько уровней барьеров. Адаптивной угрозе придется преодолевать каждый из них — и зачастую злоумышленник выберет более легкую цель.

И, пожалуй, самый важный элемент — человеческая бдительность. Подозрительность к неожиданным ссылкам, запросам и цифровым взаимодействиям становится необходимой привычкой. В мире, где убедительные подделки стоят копейки, именно внимательность остается самым надежным инструментом киберзащиты.